así funciona el SIM swapping, la ciberestafa silenciosa

[ad_1]

Una de las formas más silenciosas y peligrosas de ciberestafa viene ganando fuerza en Argentina y otros países. Se trata del SIM swapping, una modalidad que permite a los delincuentes duplicar la tarjeta SIM de un celular y tomar control del número de teléfono de la víctima.

A partir de ese momento, pueden ingresar a servicios bancarios, redes sociales y plataformas personales, con el objetivo de robar dinero o información confidencial.

La señal de alerta más común es que el teléfono deja de tener servicio sin motivo aparente: no permite hacer llamadas, enviar mensajes ni conectarse a internet. En muchos casos, esa desconexión súbita no es un problema técnico, sino el resultado de un ataque.

Los delincuentes suelen iniciar el proceso obteniendo datos personales mediante phishing (engaños), malware (virus) o el rastreo de redes sociales. Con esa información, solicitan un duplicado de la SIM en nombre del titular legítimo.

Una vez activada, el número queda en poder del atacante, quien puede interceptar mensajes de verificación, cambiar contraseñas y acceder a servicios sensibles como la banca en línea o los sistemas de pago digital.

Del SIM físico a la eSIM

La eSim es el reemplazo digital de las tradicionales tarjetas SIM que almacenan el número del celular.

La eSim es el reemplazo digital de las tradicionales tarjetas SIM que almacenan el número del celular.La evolución tecnológica no frenó esta estafa, sino que la adaptó. Según advierte la empresa de ciberseguridad ESET, los ciberdelincuentes están apuntando ahora a dispositivos que utilizan eSIM, un chip integrado que se activa digitalmente mediante una aplicación o un código QR.

A diferencia de la SIM física, esta tecnología permite que todo el proceso ocurra sin contacto físico con el dispositivo. Si un atacante consigue acceso al código de activación, puede instalar la línea en otro equipo y tomar el control del número. De allí en más, se abren múltiples posibilidades de fraude: desde transferencias bancarias hasta suplantación de identidad o chantaje.

Asimismo, un informe de la firma F.A.C.C.T. reveló que durante 2023 hubo más de cien intentos de este tipo en una sola entidad financiera. Los blancos principales suelen ser clientes bancarios con acceso digital activo.

Qué hacer si sos víctima de SIM swapping

Foto: Shutterstock

Foto: ShutterstockLo primero que advierten los especialistas en seguridad informática es detectar el ataque a tiempo. Si el teléfono pierde señal de manera repentina y sin causa técnica aparente, es importante contactarse de inmediato con la operadora para verificar si se ha activado un duplicado de la línea.

Lo mismo aplica si se recibe una notificación de activación desde otro dispositivo o si las claves de acceso bancario dejan de funcionar.

Ante cualquier sospecha, también se recomienda alertar al banco para bloquear operaciones e iniciar una revisión de los movimientos recientes. La legislación vigente establece que, en caso de pagos no autorizados, la entidad emisora debe reintegrar el dinero salvo que pueda probar negligencia o fraude intencional por parte del usuario.

Siete recomendaciones claves para evitar el SIM swapping

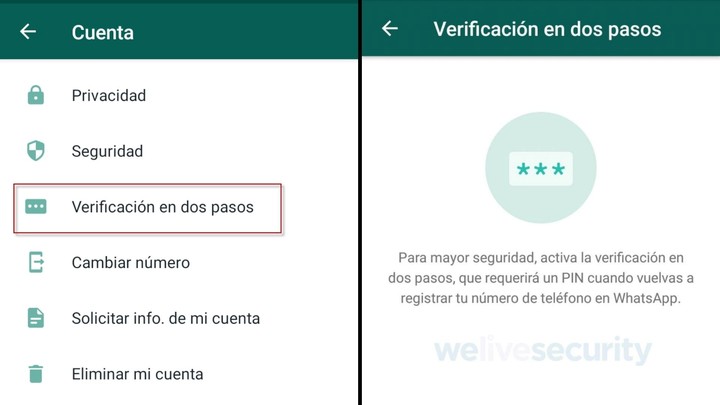

Verificación en dos pasos en WhatsApp.

Verificación en dos pasos en WhatsApp.Activar la verificación en dos pasos en WhatsApp, redes sociales, correo electrónico y banca digital. En el mensajero más populares de los celulares, por ejemplo, se puede configurar un PIN que se solicitará al iniciar sesión.

A diferencia de lo que sucede con la app de mensajería, los especialistas de ESET recomiendan evitar la autenticación en dos pasos por SMS. Este método es aprovechado por los delincuentes para interceptar los mensajes si acceden a tu número. En su lugar, se recomienda usar aplicaciones de autenticación, como Google Authenticator o Microsoft Authenticator.

Configurar correctamente la privacidad en redes sociales. Es importante evitar que información sensible como DNI, direcciones o números de teléfono esté disponible públicamente en plataformas como Facebook, Instagram o TikTok.

Parece una obviedad, pero hay que evitar hacer clic en enlaces sospechosos. La suplantación de identidad (phishing) es la vía más común de ingreso para estos fraudes. Se debe prestar atención a correos, SMS o mensajes directos que pidan datos o redireccionen a formularios dudosos.

Por más que suene tentador, las redes públicas de wifi son servicios sensibles para realizar operaciones bancarias ni ingresar contraseñas, por lo tanto hay que evitarlas.

Las claves de acceso deben ser robustas y únicas para cada servicio, y renovarse cada cierto tiempo.

Y por útlimo, se recomienda revisar periódicamente los métodos de recuperación de cuentas. Es importante verificar qué correos electrónicos o números asociados a una cuenta en caso de tener que recuperarlas tras un intento de ataque.

[ad_2]

Posible Fuente